DORA - Notfallmanagement & Pentesting

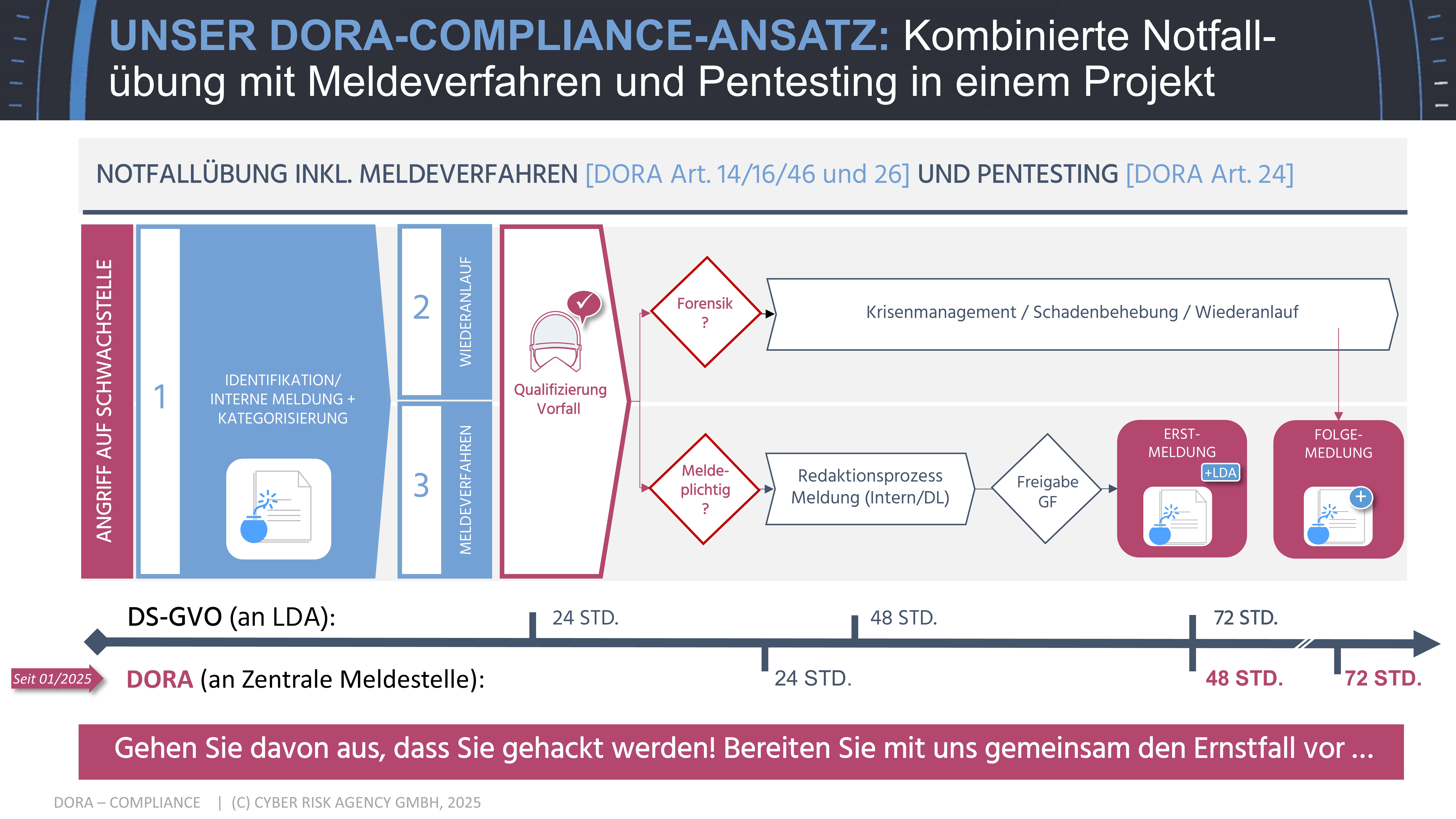

Zur Erfüllung der DORA-Anforderungen bieten wir einen integrierten Ansatz für Notfallübungen & Penetrationstests in einem gemeinsamen Projekt mit Ihrem Unternehmen:

1. Notfallübungen & Meldeverfahren

✔ Review (und Optimierung) Notfallhandbuch und IKT-Geschäftsfortführungsleitlinie (Art. 10; IKT-bezogenen Vorfällen zur Identifikation und Analyse von IKT-bezogenen Vorfällen)

✔ Durchführung realistischer Notfallübungen bei IKT-Ausfällen (Art. 26)

✔ Optimierung interner Incident-Response-Prozesse & Einhaltung der Meldepflichten (Art. 19)

✔ Dokumentation & Maßnahmenableitung zur Stärkung der operativen Resilienz

2. Penetrationstests & Sicherheitsüberprüfung

✔ Risikobasierte Pentests durch zertifizierte Experten zur Identifikation kritischer Schwachstellen (Art. 24)

✔ Einbindung von IKT-Drittanbietern, um Risiken in der Lieferkette zu minimieren

✔ Umsetzung und Dokumentation von Abhilfemaßnahmen für eine nachhaltige Sicherheitsstrategie

RESULTAT: DORA-Compliance durch präventive Sicherheitsprüfungen (Pentests) mit reaktiven Resilienzmaßnahmen (Notfallübungen & Meldewesen) kombiniert – für Effizienz in der Durchführung und maximale Cybersicherheit und Compliance.

ab 800,00 €

Angegebene Preise dienen als Richtwerte. Schicken Sie uns bitte Ihre Anfrage und Sie erhalten kurzfristig ein konkretes Angebot.

- Pauschale (bei normaler Komplexität); für Konzeption und Schulung durch Spezialisten

Schließen

Produktdetails

Kombinierter Ansatz: Implementierung DORA Notfallmanagement inkl. Pentesting

Zur Erfüllung der DORA-Anforderungen bieten wir einen integrierten Ansatz für Notfallübungen & Penetrationstests in einem Projekt:

1. Notfallübungen mit Meldeverfahren

Artikel 26 (Resilienztests & Notfallübungen)

- Verpflichtung zur Durchführung realistischer Notfallübungen, um die operative Resilienz zu testen. Ziel: Sicherstellen, dass Unternehmen effektiv auf Cyberangriffe und IKT-Störungen reagieren können.

- Erfüllung / Abgleich mit Auflagen gem. Artikel 10 zur Erkennung von IKT-bezogenen Vorfällen durch Verfahren Identifikation und Analyse von IKT-bezogenen Vorfällen erforderlich.

- Die Frühzeitige Erkennung von Angriffen ist essenziell, um Reaktionsmaßnahmen schnell einleiten zu können.

- Kollaborative Tests mit Drittanbietern und relevanten Behörden sind möglich.

- Ergebnisse der Tests müssen dokumentiert und mit den zuständigen Behörden geteilt werden.

- Unternehmen müssen schwerwiegende IKT-Vorfälle unverzüglich melden.

- Einhaltung eines standardisierten Meldeverfahrens gegenüber nationalen und europäischen Aufsichtsbehörden.

- Koordination mit Behörden zur Minimierung systemischer Risiken im Finanzsektor.

3. Optimierung / Kontinuierliche Verbesserung

- Optimierung Notfallhandbuch und IKT-Geschäftsfortführungsleitlinie

- Schärfung der Rollen und Aufgaben Beteiligter

- Ableitung von Folgemaßnahmen zur Erkennung von Angriffen, zum Umgang mit Schwachstellen, Anomalien, Vorfällen/Angriffen [DORA Art. 10 , 17, 18]

2. Pentesting inkl. regulatorische Auflagen - Artikel 24 (Erweiterte Sicherheitsprüfung & Penetrationstests)

Die Notfallübung basiert auf konkreten Szenarien eines Pentestings - Sie erhelten gemäß Artikel 18 einen bedrohungsbasierte Penetrationstests (TLPT) - Ziel ist es, zu testen, ob bestehende Erkennungs- und Abwehrmaßnahmen gegen hochentwickelte Cyberangriffe bestehen.

Kombiniert lässt sich auch Artikel 24 (Erweiterte Sicherheitsprüfung & Penetrationstests) ableiten:

- Finanzunternehmen müssen regelmäßige Penetrationstests (Pentests) durchführen.

- Tests müssen risikobasiert, an realen Bedrohungen orientiert und von unabhängigen Experten durchgeführt werden.

- Kritische IKT-Dienstleister müssen in die Tests einbezogen werden.

- Auflagen für Pentests:

- Tests müssen von externen, zertifizierten Anbietern durchgeführt werden.

- Regulierungsbehörden können die Frequenz und Tiefe der Tests festlegen.

- Schwachstellen müssen behoben und die Maßnahmen dokumentiert werden.

Schließen

Anbieter

Cyber Risk Agency GmbH

Die Cyber Risk Agency wurde 2016 speziell zum Schutz kleiner und mittlerer Unternehmen gegründet. Durch eine mehrstufige Risikomanagement-Strategie bietet das Unternehmen kleinen und mittleren Unternehmen professionellen Schutz vor Cyberkriminellen.

Um für unsere Kunden ein attraktiver Partner im Management von Cyberrisiken sein zu können, greifen wir auf die bestmöglichen Lösungen im Markt zurück und begleiten diese langfristig in der Weiterentwicklung Ihrer Maßnahmen. Hierzu analysieren wir laufend sowohl die Risikoentwicklung als auch das Marktangebot und bieten anbieterunabhängige Beratungs- und Vermittlungsleistungen im Kontext der Informationssicherheit und des Datenschutzes an. Ergänzt wird unser Leistungsspektrum um eigene Lösungen.

Um für unsere Kunden ein attraktiver Partner im Management von Cyberrisiken sein zu können, greifen wir auf die bestmöglichen Lösungen im Markt zurück und begleiten diese langfristig in der Weiterentwicklung Ihrer Maßnahmen. Hierzu analysieren wir laufend sowohl die Risikoentwicklung als auch das Marktangebot und bieten anbieterunabhängige Beratungs- und Vermittlungsleistungen im Kontext der Informationssicherheit und des Datenschutzes an. Ergänzt wird unser Leistungsspektrum um eigene Lösungen.

Neben präventiven Maßnahmen der IT-Sicherheit und organisatorischer Schutzmaßnahmen zählen Lösungen zur Vorbereitung und Durchführung des Notfallmanagements sowie zur finanziellen Absicherung von Cyber-Schäden durch Versicherungslösungen zur unseren Kernkompetenzen.

Gründungsjahr: 2016